本文记述开放API接口安全处理策略(有道云笔记迁移)

一、开放API接口定义

顾名思义,开放出来给其他人调用的API接口就是开放API接口。例如,短信接口、邮件接口。

二、开放API的弱点

1. 数据窃取

用户的密码等信息被不轨之人窃取,登录账号发布敏感信息,盗刷等。

2. 数据篡改

提交的数据被抓包后进行篡改后再提交。

3. 数据泄露

爬虫将业务数据甚至核心数据抓取,直接或间接造成损失。

三、开放API解决方案

1. RSA/DES 加密

对称加密(DES、AES)

- 对称加密是最快速、最简单的一种加密方式,加密(encryption)与解密(decryption)用的是同样的密钥(secret key)。对称加密有很多种算法,由于它效率很高,所以被广泛使用在很多加密协议的核心当中。

- 对称加密通常使用的是相对较小的密钥,一般小于256 bit。因为密钥越大,加密越强,但加密与解密的过程越慢。

- 对称加密的一大缺点是密钥的管理与分配,换句话说,如何把密钥发送到需要解密你的消息的人的手里是一个问题。在发送密钥的过程中,密钥有很大的风险会被黑客们拦截。现实中通常的做法是将对称加密的密钥进行非对称加密,然后传送给需要它的人。

非对称加密(RSA)

- 非对称加密为数据的加密与解密提供了一个非常安全的方法,它使用了一对密钥,公钥(public key)和私钥(private key)。私钥只能由一方安全保管,不能外泄,而公钥则可以发给任何请求它的人。非对称加密使用这对密钥中的一个进行加密,而解密则需要另一个密钥。比如,你向银行请求公钥,银行将公钥发给你,你使用公钥对消息加密,那么只有私钥的持有人–银行才能对你的消息解密。与对称加密不同的是,银行不需要将私钥通过网络发送出去,因此安全性大大提高。

- 目前最常用的非对称加密算法是RSA算法,是Rivest, Shamir, 和Adleman于1978年发明。

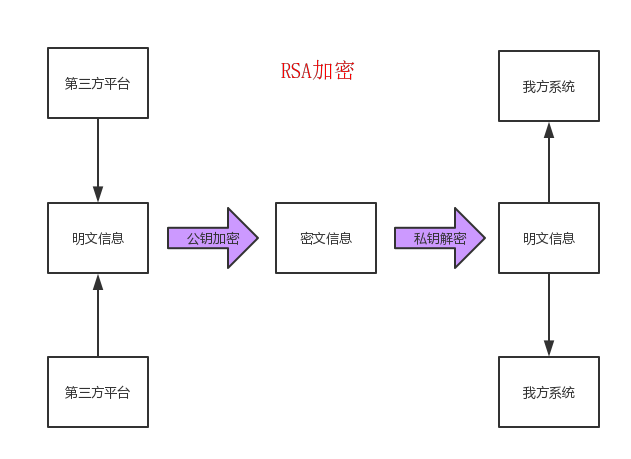

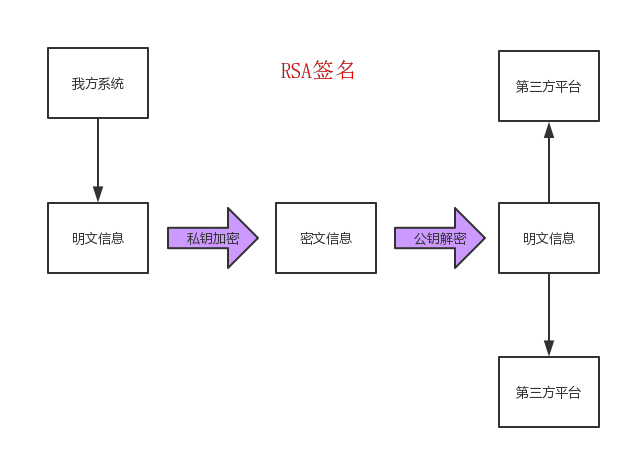

- RSA可以用于加密和签名:

- HTTPS即用到了对称加密也用到了非对称加密(收费,服务器开销大,性能略低)

- RSA加密 Java 实现:

2. MD5 混淆算法

- 是一种消息摘要算法,一种被广泛使用的密码散列函数,可以产生出一个128位的散列值,用于确保信息传输完整一致,防止篡改。

- 不可逆的

- 存储一些永远不需要还原的数据,如 密码、MAC地址、IMEI

- 通常配合salt 加盐来加密

- 现在可以破解的是 通过一个彩虹表碰撞进行暴力破解

使用

- 接口文档规定,接口哪些字段(id+名称)进行MD5+salt 加密传输到后台,同样后台也按照相关规则计算,然后比对匹配

3. TOKEN 令牌

- 略

四、接口实战经验

- 不要用自增序列

- 日志加完整,防背锅

- 短信接口一定要加图形验证码、人机验证码,业务判断,尤其是注册接口(没有用户的任何信息)

- 幂等性( 提交一次和多次结果是一样的)

- 时间戳(有效时间)

先获取服务器时间,当作参数一起MD5,然后后台校验MD5成功之后,判断有效时间是否在30s之内。

五、关于RSA加密、解密疑惑

- 还有公钥和私钥到底哪个才是用来加密和哪个用来解密?

- 不要去硬记。

- 你只要想:既然是加密,那肯定是不希望别人知道我的消息,所以只有我才能解密,所以可得出公钥负责加密,私钥负责解密;同理,既然是签名,那肯定是不希望有人冒充我发消息,只有我才能发布这个签名,所以可得出私钥负责签名,公钥负责验证。

- 很多人没真正理解RSA的原理,两个大质数(p,q)乘积(n)难以逆向求解,所以pq是对等的,公钥和私钥也是对等的。

赏

使用支付宝打赏

使用微信打赏

若你觉得我的文章对你有帮助,欢迎点击上方按钮对我打赏

扫描二维码,分享此文章